盗取token

盗取token,盗取个人手机信息并威胁怎么办

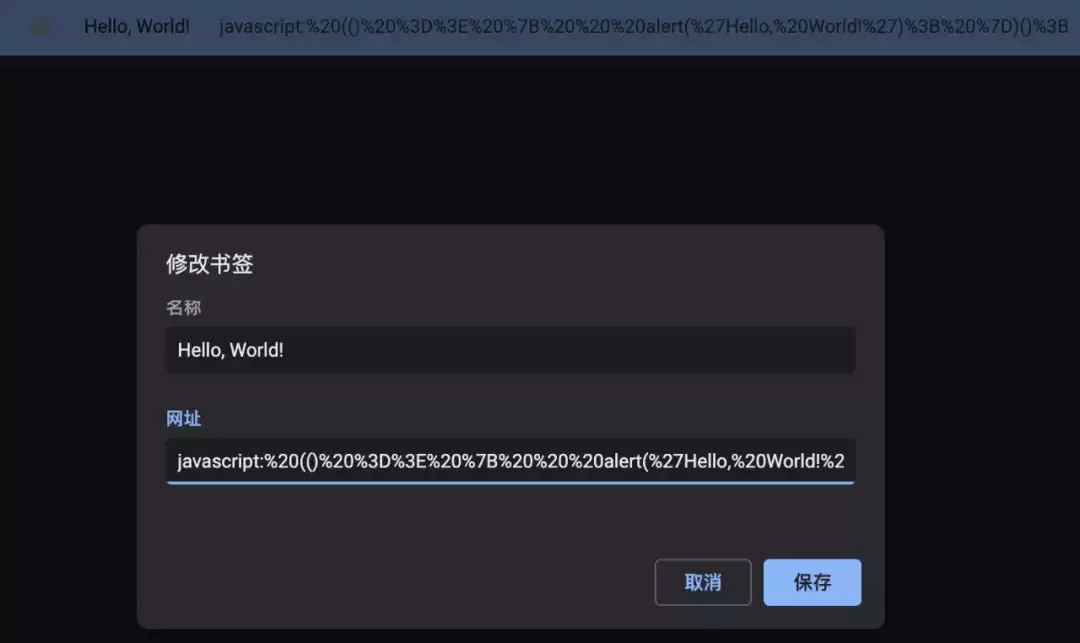

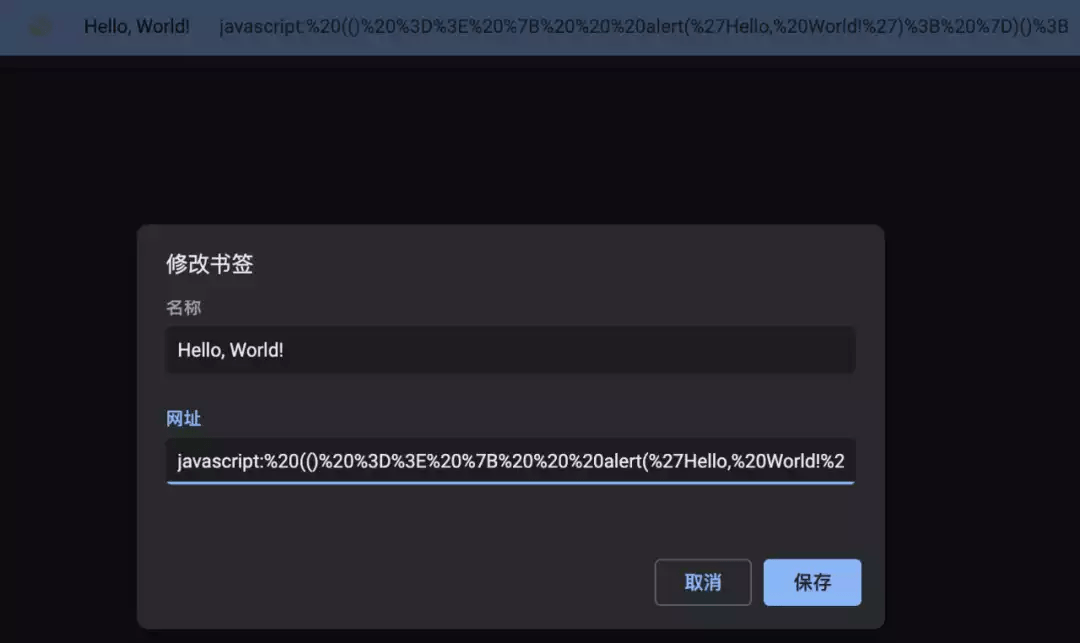

当用户提交信息到服务器端,首先验证签名数据是否被篡改,随后通过token+随机字符串比对,正确的话执行操作,刷新随机字符串即使token被中间人获取到了,没有随机字符串,依旧执行不了任何操作,再糟糕点,中间人通过拦截响应头;二在请求地址中添加token并验证CSRF攻击之所以能够成功,是因为黑

日期 2024-03-16 阅 106 盗取token

盗取token可以模拟用户吗

1、近年来,stoken盗号成为了比较普遍的现象报告显示,攻击者可以通过多种途径获取stoken,包括采用木马程序攻破用户电脑获取stoken密钥假冒网站盗取用户stoken信息在公共WiFi等未加密网络中监听并窃取用户stoken等如何保护。2、1在存储的时候把token进行对称加密存储,用时解开

日期 2024-02-20 阅 104 盗取token

1